Globale Überwachungsrichtlinie protokolliert Admin-Aktionen

14. September 2013

Welcher Administrator hat welche Änderung auf einem Domänencontroller ausgeführt? Vor dieser Fragestellung stehen viele Unternehmen. Mit Hilfe einer globalen Überwachungsrichtlinie lassen sich alle Ereignisse mitschreiben, bei denen beliebige Administratoren Änderungen an der System-Registry auf allen Domänencontrollern in einer Windows-Domäne ausgeführt haben. Das ist mit Bordmitteln ab Windows Server 2008 Release 2 machbar.

Um eine globale Überwachungsrichtlinie zu erstellen, kann man das „Global Object Access Auditing“ nutzen. Microsoft hat dieses Feature mit dem Windows Server 2008 Release 2 eingeführt. Eine derartige Überwachungsrichtlinie lässt sich zum einen für Objekte im Dateisystem und zum anderen im Registry-Ordner vorgeben. Dazu braucht der Systembetreuer allerdings nicht die konventionellen System-ACLS-Einstellungen auf den einzelnen Systemen konfigurieren.

Will ein Administrator eine globale Objektzugriffs-Überwachungsrichtlinie für bestimmte (oder auch alle) Änderungen konfigurieren, die ein Administrator an der System-Registry eines Domänencontrollers ausgeführt hat, sind die folgenden Schritte nötig:

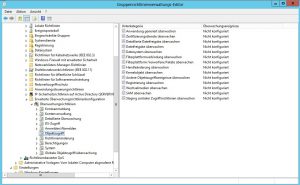

Zuerst muss er sich in der betreffenden Domäne als Mitglied der lokalen Administratorgruppe anmelden und dann die GPMC (Group Policy Management Console) starten. In der Konsolen-Baumdarstellung ist zu Standard-Domänencontroller-Richtlinie in der betreffenden Domäne zu gehen. Hier gilt es dann, einen Rechtsklick auf die Standard-Domänencontroller-Richtlinie auszuführen und dann auf Bearbeiten zu gehen (Bild 1).

Danach muss er im Gruppenrichtlinienverwaltungs-Editor bei der Computerkonfiguration über die Knoten Richtlinien, Windows-Einstellungen, Sicherheitseinstellungen, Erweiterte Überwachungsrichtlinienkonfiguration und dann auf den Objektzugriff gehen (siehe Bild 2). Mit einem Doppelklick auf Objektzugriff erscheinen anschließend in der rechten Bildschirmdarstellung einige Unterkategorien.

Die GPMC ist das Tool der Wahl

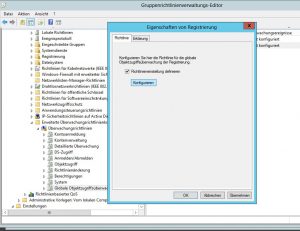

Hier ist der Punkt „Registrierung überwachen“ dann mit einem Doppelklick zu aktivieren. Danach kommt der Dialog „Eigenschaften von Registrierung überwachen“ (siehe Bild 3) zum Vorschein. Hier ist die Checkbox „Folgende Überwachungsereignisse konfigurieren“ anzuklicken und dann noch die Punkte „Erfolg“ und „Fehler“ – wenn das so gewünscht ist. Damit hat man alle Versuche in die Protokollierung einbezogen, sowohl die erfolgreichen als auch die fehlgeschlagenen.

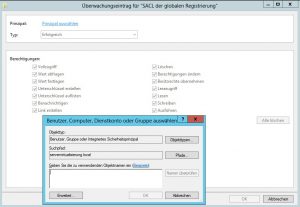

Anschließend muss der Administrator unter dem Knoten Überwachungsrichtlinien zum Eintrag „Globale Objektzugriffsüberwachung“ gehen und dort einen Doppelklick auf Registrierung ausführen. In dem Dialog ist dann die Checkbox „Richtlinieneinstellung definieren“ zu aktivieren und dann auf Konfigurieren zu klicken (Bild 4).

In dem daraufhin erscheinenden Dialog (Erweiterte Sicherheitseinstellungen für „SACL der globalen Registrierung“) sind dann die Prinzipale einzutragen, die überwacht werden sollen. In dem hier beschriebenen Fall sind das alle Administrator-Gruppen (lokale, Domänen-Admins und Enterprise-Admins, etc.).

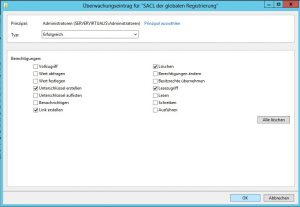

Dazu muss man auf „Hinzufügen“ (siehe Bild 5) klicken. Dann gilt es einen Prinzipal auszuwählen (das wird mit dem Link oben im Dialog „Überwachungseintrag für „SACL der globalen Registrierung“, siehe Bild 6, angestoßen).

Erfolgreiche, fehlgeschlagene oder alle Zugriffsarten

Danach sind noch die Zugriffstypen (erfolgreich, fehlgeschlagen oder alles) anzugeben und die gewünschten Berechtigungen (hier zum Beispiel „Unterschlüssel erstellen“, „Link erstellen“, „Löschen“, „Lesezugriff“; siehe Bild 7) anzugeben. Für all diese Aktionen werden nach den hier vorgenommenen Einstellungen alle erfolgreichen Versuche für die angegebenen Sicherheitsprinzipale protokolliert.

Anschließend muss der Administrator dann noch die betreffenden Dialoge schließen – mit mehreren Klicks auf OK. Danach ist die Konfiguration dieser Richtlinie abgeschlossen.

Damit sie auch schnell aktiv wird, muss noch das betreffende GPO (Group Policy Object, Gruppenrichtlinienobjekt) bei jedem Domänencontroller in der Domäne hinzugenommen werden. Das lässt sich mit Hilfe der Befehlszeile und dem Kommando:

gpupdate /force

erreichen.