Domain Controller vor Angriffen über ungesicherte Endpunkte absichern

Die Absicherung des Active Directory (AD) um Funktionen zur effizienten Erkennung von identitätsbasierten Angriffen auf den Domain Controller ermöglicht Attivo… Mehr lesen

Schatten-Administrator-Konten sind Benutzerkonten mit zu hohen Berechtigungen, die versehentlich zugewiesen wurden. Kompromittiert ein Hacker ein Schatten-Admin-Konto, stellt dies ein hohes Risiko für die Unternehmenssicherheit dar, da der Angreifer damit weitere privilegierte Konten kapern kann, um auf deren Zielsysteme zuzugreifen und diese zu gefährden. (mehr …) Weiterlesen

Die Absicherung des Active Directory (AD) um Funktionen zur effizienten Erkennung von identitätsbasierten Angriffen auf den Domain Controller ermöglicht Attivo… Mehr lesen

CyberArk Labs hat das Auftauchen der HermeticWiper genannten Wiper-Malware verfolgt, die auf die Infrastruktur der Ukraine abzielt. Bislang hat das… Mehr lesen

Microsofts Active Directory (AD) ist weit verbreitet, und genau das hat den Dienst zu einem bevorzugten Ziel für Cyber-Kriminelle gemacht.… Mehr lesen

„Two Speed IT“, also die IT der zwei Geschwindigkeiten, ist ein weit verbreitetes Problem. Einen Dienstleister mit der Entwicklung und… Mehr lesen

KI-Lösungen können nur so wertvoll, einzigartig und nützlich sein, wie Menge, Qualität und Vielfalt der verfügbaren Trainingsdaten. Dies bedeutet für Unternehmen, dass sie jetzt Methoden benötigen, um ihre Daten in einem Workflow zu speichern, der eine Analyse, Katalogisierung und Kennzeichnung all ihrer Daten ermöglicht. Dies erfordert… Weiterlesen

Daten sind der Eckpfeiler moderner digitaler Unternehmen. IT-Teams, Datenbankexperten und Geschäftsführer nutzen Daten, um informierte Entscheidungen zu treffen und Unternehmensziele… Mehr lesen

Der Kunde mag „immer Recht haben“, aber hat er auch einen Platz an Ihrem Tisch? Nicht jedes Unternehmen muss es… Mehr lesen

Mit der Infrastrukturlösung für künstliche Intelligenz von Nutanix beschleunigen Unternehmen den Weg zu neuralen Netzwerkmodellen wie Generative Pre-trained Transformers und… Mehr lesen

Nur wenn Unternehmen über eine hybride Multi-Cloud-Plattform aus einem Guss verfügen, können sie ihre Anwendungen unabhängig von unterschiedlichen IT-Umgebungen betreiben… Mehr lesen

Wenn der „Blitz“ einschlägt werden meist elektronische Geräte wie PCs, Switches und Router in Mitleidenschaft gezogen. Geräte, die permanent mit dem Stromnetz verbunden sind, gelten als besonders gefährdet. Noch höher ist die Wahrscheinlichkeit eines Ausfalls, wenn mehrere Wege vorhanden sind, auf denen eine Überspannung in das… Weiterlesen

Das Augenmerk der Systembetreuer liegt im Netzwerkbereich oftmals auf den sicherheitskritischen Komponenten und den Endpoints. Denn Fehler oder Sicherheitslücken an… Mehr lesen

Früher oder später reicht die Festplattenkapazität auf einzelnen Arbeitsstationen nicht mehr aus. In diesen Fällen setzten die Systembetreuer auf einen… Mehr lesen

Beim Thema „Endpoint Security“ müssen die Administratoren nicht nur die Software im Blick behalten, sondern es gilt auch die Clients… Mehr lesen

Mobilgeräte wie Notebooks, Tablets und Smartphones sind aus dem Arbeitsalltag (kaum) mehr wegzudenken. Telefonische Erreichbarkeit und die Möglichkeit Chat-Nachrichten und… Mehr lesen

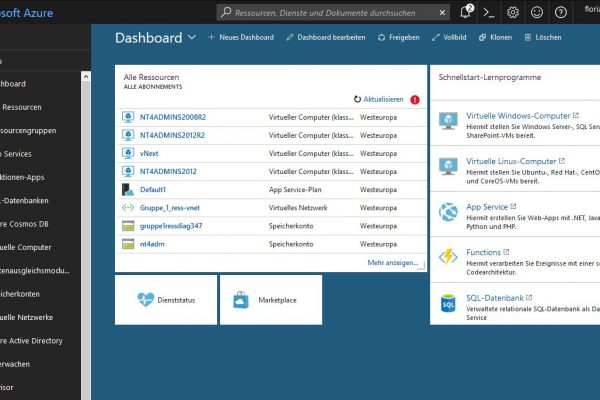

Oftmals möchten die Systembetreuer bestehende virtuelle Maschinen (VMs) im Format VHD (Virtual Hard Disk) beziehungsweise VHDX auch unter Microsofts Cloud-Plattform „Azure“ nutzen. Werden diese Abbilddateien in der grafischen Azure-Verwaltungsoberfläche (via Webbrowser) hochgeladen, und in dieser GUI auch als virtuelle Festplatte für eine frische VMs definiert, kommt… Weiterlesen

Serveradressen und Ports lassen sich mit der Windows-Powershell in einem „Rutsch“ scannen – passende Funktionen vorausgesetzt. (mehr …) Mehr lesen

Verwaiste Konten im Active Directory (AD) stellen ein Sicherheitsrisiko dar. Schließlich könnten Angreifer in Besitz der Anmeldeinformation kommen. Zudem können… Mehr lesen

Um Informationen wie Strings, Passwörter oder sonstige Objekte in der Powershell zu verschlüsseln, stehen drei unterschiedliche Powershell-Funktionen bereit. Zum einen… Mehr lesen

Die meisten Verwaltungsaufgaben im Bereich Hyper-V können die Systembetreuer über den Hyper-V-Manager erledigen. Beim Einsatz von Hyper-V-Clustern müssen die Verantwortlichen… Mehr lesen

Jenseits von Chatbots oder personalisierten Empfehlungen gewinnt eine weitere Fähigkeit der KI für Unternehmen zunehmend an Bedeutung: Die Risikoerkennung und -Neutralisierung. Durch den drastischen Anstieg an Datenmengen und die Verschärfung gesetzlicher Vorschriften könnten herkömmliche Risikobewertungswerkzeuge dadurch sogar gänzlich ins Wanken geraten. (mehr …) Weiterlesen

In Zeiten der Digitalisierung und Vernetzung gilt es auch während eines Urlaubs oder einer Reise verantwortungsvoll mit der eigenen digitalen… Mehr lesen

Den Mindeststandard für Webbrowser in der Version 3.0 hat das Bundesamt für Sicherheit in der Informationstechnik (BSI). Er bezieht erstmals… Mehr lesen

Eine „6.8 Security Feature Bypass-Schwachstelle“ ist normalerweise nichts, was Administratoren schlaflose Nächte bereitet. Dennoch erleben wir mit der Sicherheitslücke mit… Mehr lesen

Bereits in den 2030er Jahren könnten Quantencomputer in der Lage sein, heute bestehende Verschlüsselungsmechanismen zu brechen. Dann sind vertrauliche Informationen… Mehr lesen

So praktisch es ist, den Datenverkehr für die tägliche Arbeit über verschiedene Cloud-Anwendungen laufen zu lassen, so komplex ist die Absicherung von Multicloud-Umgebungen. Das hängt mit den verschiedenen Routing-Anforderungen und der Verbindung von Cloud-basierten Apps mit dem Rechenzentrum und deren Kommunikation untereinander zusammen. (mehr …) Weiterlesen

Verteilte Infrastrukturen, neue Geschäftsanforderungen und gestiegene Cyber-Gefahren treiben die Netzwerk-Transformation voran. Doch die meisten Unternehmen sehen das Netzwerk nach wie… Mehr lesen

Die anhaltende Pandemie wird Netzwerkadministratoren auch in diesem Jahr wieder beschäftigen. Doch nicht nur Covid-19 schraubt die Anforderungen nach oben.… Mehr lesen

In den letzten 18 Monaten hat sich die Arbeit für Netzwerkexperten und IT-Sicherheitsverantwortliche drastisch verändert. Die Einrichtung, Verwaltung und Absicherung… Mehr lesen

Wann sollte man das Software-Defined-WAN (SD-WAN) eines Unternehmens durch WAN-Optimierung ergänzen? Oft herrscht der Irrglaube, dass beides das Gleiche ist,… Mehr lesen

Die heutigen IT-Umgebungen sind unglaublich komplex. Dezentrale Teams, Hybrid IT und die digitale Transformation haben dazu geführt, dass Unternehmen vermehrt auf Cloudsysteme vertrauen. Das Management von Multi-Cloud-Infrastrukturen und -Tools kann herausfordernd sein. Den Technikexperten fehlt der Überblick über die Komponenten komplexer Anwendungen oder Unternehmensdienste. Dazu gehören… Weiterlesen

Sobald man versucht, in unserer zunehmend vernetzten Always-On-Welt mit den Dingen Schritt zu halten, sieht man sich einer endlosen Flut… Mehr lesen

Das IT-Servicemanagement (ITSM) steht an einem Scheideweg. Die Art und Weise, wie IT-Teams zusammenarbeiten und kommunizieren, hat sich in den… Mehr lesen

Unternehmen werden erweiterte künstliche Intelligenz und Automatisierungsfunktionen nutzen, um Transparenz, Wachstum und Produktivität zu steigern. Damit sollen die Ziele in… Mehr lesen

Eine native Integration für LogMeIn Rescue mit dem Intel Endpoint Management Assistant (EMA) für „Intel vPro“-basierte Geräte ist angekündigt. Über… Mehr lesen

Container sind kein Wundermittel gegen Grabenkämpfe zwischen Dev und Ops. Wer seiner IT eine Kubernetes-Plattform vor die Nase setzt, seine alte Software lieblos in Container verpackt und dann auf der Plattform auf die Reise schickt, kann nicht erwarten, dass nun der DevOps-Segen magisch auf ihn herabregnet.… Weiterlesen

Viele verstehen die serverlose Architektur nicht so ganz, schließlich ist sie nicht wirklich serverlos. Letztlich können Anwendungen nur funktionieren, wenn… Mehr lesen

Werden Daten nicht effektiv verwaltet und analysiert, verlieren sie für Unternehmen schnell an Wert. Die Anforderungen an die Datenanalyse nehmen… Mehr lesen

Auch Kubernetes ist inzwischen im Visier von Ransomware. Als eine der ersten operierte die Malware Siloscape aus einem Container heraus… Mehr lesen

Jedes Unternehmen möchte die Weichen auf Wachstum stellen. In der Betriebswirtschaftslehre unterscheidet man verschiedene Formen des Wachstums, aber im Grunde… Mehr lesen

Mit Windows 11 stellt Microsoft ein Betriebssystem mit Funktionalitäten zur Verfügung, die sowohl Einzelnutzern, als auch Unternehmen eine Reihe potenzieller Vorteile bieten. Während private Anwender sich jedoch in der Regel um nur einen PC kümmern müssen, muss ein Upgrade im Unternehmen weitaus besser durchdacht und geplant… Weiterlesen

Windows 365 bietet die Möglichkeit, Windows 10 oder Windows 11 (wenn es im Laufe dieses Jahres allgemein verfügbar ist) für… Mehr lesen

Die Aussage war eindeutig: Eigentlich hatte Microsoft vor nicht allzu langer Zeit verlauten lassen, dass Windows 10 „das letzte Windows-System“… Mehr lesen

Das Arbeiten aus dem Homeoffice wird uns auch in diesem Jahr nicht los lassen. Da die Systeme sich nicht innerhalb… Mehr lesen

Das Thema „Homeoffice“ büßt auch in 2021 nichts an Aktualität ein. Viele Unternehmen tun sich allerdings schwer damit, ihren Mitarbeiten… Mehr lesen

Hard Disk Drives (HDDs) speichern Daten zuverlässig und basieren auf bewährter Technologie. Dank hoher Kapazitäten bei niedrigen Kosten pro Kapazitätseinheit gelten sie als eine ausgezeichnete Grundlage für die Datenspeicherung in verschiedenen Branchen und Anwendungen. (mehr …) Weiterlesen

Als Wendepunkt in der Speicherbranche bezeichnen Experten die Mozaic 3+ Plattform, bietet sie doch eine Flächendichte von 3 TByte pro… Mehr lesen

Der Bereich Environmental, Social & Governance (ESG, also Umwelt, Soziales und Unternehmensführung) spielt für die Strategie von Unternehmen aller Größen… Mehr lesen

Aus den meisten heutigen Endgeräten sind Festplatten inzwischen verschwunden, dennoch tut man dem Speicherklassiker unrecht, wenn man ihn bereits zum… Mehr lesen

Datenbanken spielen eine entscheidende Rolle für den Unternehmenserfolg. Schließlich dienen sie der Verwaltung von einem ihrer wichtigsten Assets: Daten. Die… Mehr lesen